Pelanggan biasanya beralih ke internet untuk mendapatkan informasi dan membeli produk dan layanan. Untuk mencapai tujuan tersebut, sebagian besar organisasi memiliki situs web. Sebagian besar situs web menyimpan informasi berharga seperti nomor kartu kredit, alamat email dan kata sandi, dll. Hal ini membuat mereka menjadi sasaran para penyerang. Situs web yang dirusak juga dapat digunakan untuk mengkomunikasikan ideologi agama atau politik, dll.

Dalam tutorial ini, kami akan memperkenalkan Anda pada teknik peretasan server web dan bagaimana Anda dapat melindungi server dari serangan tersebut.

Daftar Isi:

- Cara Meretas Server Web

- Web server vulnerabilities

- Jenis Server Web

- Jenis Serangan terhadap Server Web

- Efek dari serangan yang berhasil

- Alat serangan server web

- Bagaimana menghindari serangan pada server Web

- Ringkasan

Cara Meretas Server Web

Dalam skenario praktis ini, kita akan melihat anatomi serangan server web. Kami berasumsi kami menargetkan www.techpanda.org. Kami sebenarnya tidak akan meretasnya karena ini ilegal. Kami hanya akan menggunakan domain tersebut untuk tujuan pendidikan.

Langkah 1) Apa yang kita perlukan

- Targetnya adalah www.techpanda.org

- Bing search engine

- SQL Injection Tools

- PHP Shell, kita akan menggunakan dk shell http://sourceforge.net/projects/icfdkshell/

Langkah 2) Pengumpulan informasi

Kita perlu mendapatkan alamat IP target kita dan menemukan situs web lain yang berbagi alamat IP yang sama.

Kami akan menggunakan alat online untuk menemukan alamat IP target dan situs web lain yang berbagi alamat IP tersebut

- Masukkan URL https://www.yougetsignal.com/tools/web-sites-on-web-server/ di browser web Anda

- Masukkan www.techpanda.org sebagai target

- Klik tombol Check

- Anda akan mendapatkan hasil sebagai berikut

Kami juga menemukan bahwa ada 403 domain di server web yang sama.

Langkah kami selanjutnya adalah memindai situs web lain untuk mencari kerentanan injeksi SQL. maka kami akan langsung mengeksploitasinya tanpa mempertimbangkan website lain.

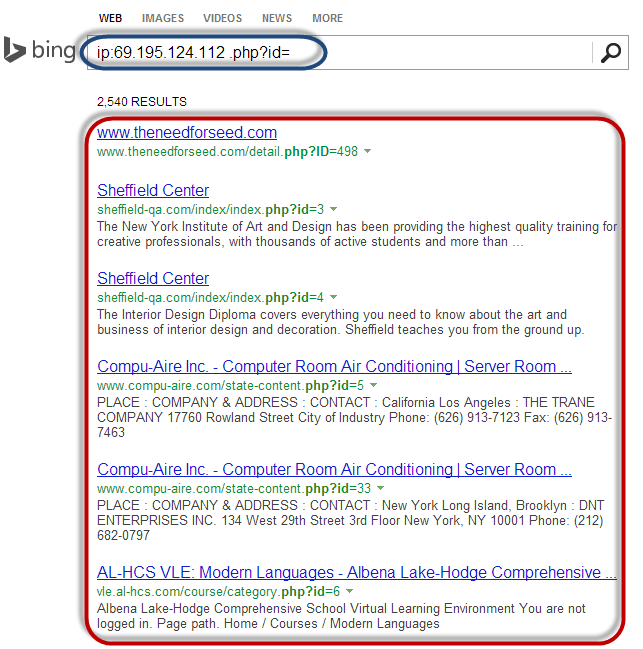

- Masukkan URL www.bing.com ke browser web Anda. Ini hanya akan berfungsi dengan Bing jadi jangan gunakan mesin pencari lain seperti google atau yahoo

- Masukkan permintaan pencarian berikut

ip:69.195.124.112 .php?id=

DI SINI,

- “ip:69.195.124.112” membatasi pencarian ke semua situs web yang dihosting di server web dengan alamat IP 69.195.124.112

- Pencarian “.php?id=” untuk variabel URL GET menggunakan parameter untuk pernyataan SQL.

Anda akan mendapatkan hasil sebagai berikut

Seperti yang Anda lihat dari hasil di atas, semua situs web yang menggunakan variabel GET sebagai parameter untuk injeksi SQL telah terdaftar.

Langkah logika berikutnya adalah memindai situs web yang terdaftar untuk mencari kerentanan SQL Injection. Anda dapat melakukan ini menggunakan injeksi SQL manual atau menggunakan alat yang tercantum dalam artikel ini tentang Injeksi SQL.

Langkah 3) Mengunggah Shell PHP

Kami tidak akan memindai situs web mana pun yang terdaftar karena ini ilegal. Anggap saja kita telah berhasil login ke salah satunya. Anda harus mengunggah shell PHP yang Anda unduh dari http://sourceforge.net/projects/icfdkshell/

- Buka URL tempat Anda mengunggah file dk.php.

- Anda akan mendapatkan jendela berikut

Web server vulnerabilities

Server web adalah program yang menyimpan file (biasanya halaman web) dan membuatnya dapat diakses melalui jaringan atau internet. Server web memerlukan perangkat keras dan perangkat lunak. Penyerang biasanya menargetkan eksploitasi dalam perangkat lunak untuk mendapatkan izin masuk ke server. Mari kita lihat beberapa kerentanan umum yang dimanfaatkan oleh penyerang.

- Pengaturan default – Pengaturan ini seperti id pengguna dan kata sandi default dapat dengan mudah ditebak oleh penyerang. Pengaturan default mungkin juga memungkinkan melakukan tugas-tugas tertentu seperti menjalankan perintah di server yang dapat dieksploitasi.

- Kesalahan konfigurasi sistem operasi dan jaringan – konfigurasi tertentu seperti mengizinkan pengguna menjalankan perintah di server bisa berbahaya jika pengguna tidak memiliki kata sandi yang baik.

- Bug di sistem operasi dan server web – bug yang ditemukan di sistem operasi atau perangkat lunak server web juga dapat dieksploitasi untuk mendapatkan akses tidak sah ke sistem.

Selain kerentanan server web yang disebutkan di atas, hal berikut juga dapat menyebabkan akses tidak sah

- Kurangnya kebijakan dan prosedur keamanan – kurangnya kebijakan dan prosedur keamanan seperti memperbarui perangkat lunak antivirus, melakukan patch pada sistem operasi dan perangkat lunak server web dapat menciptakan lubang keamanan bagi penyerang.

Jenis Server Web

Berikut ini adalah daftar server web yang umum

- Apache – Ini adalah server web yang umum digunakan di internet. Ini lintas platform tetapi biasanya diinstal di Linux. Sebagian besar situs web PHP dihosting di server Apache.

- Internet Information Services (IIS) – Ini dikembangkan oleh Microsoft. Ini berjalan pada Windows dan merupakan server web kedua yang paling banyak digunakan di internet. Sebagian besar situs web asp dan aspx dihosting di server IIS.

- Apache Tomcat – Sebagian besar situs web halaman server Java (JSP) dihosting di server web jenis ini.

- Server web lainnya – Ini termasuk Server Web Novell dan server Lotus Domino IBM.

Jenis Serangan terhadap Server Web

Directory traversal attacks – Jenis serangan ini mengeksploitasi bug di server web untuk mendapatkan akses tidak sah ke file dan folder yang tidak berada dalam domain publik. Setelah penyerang mendapatkan akses, mereka dapat mengunduh informasi sensitif, menjalankan perintah di server, atau menginstal perangkat lunak berbahaya.

- Denial of Service Attacks – Dengan jenis serangan ini, server web mungkin crash atau tidak tersedia untuk pengguna yang sah.

- Domain Name System Hijacking – Dengan penyerang jenis ini, pengaturan DNS diubah agar mengarah ke server web penyerang. Semua lalu lintas yang seharusnya dikirim ke server web dialihkan ke server yang salah.

- Sniffing – Data tidak terenkripsi yang dikirim melalui jaringan dapat disadap dan digunakan untuk mendapatkan akses tidak sah ke server web.

- Phishing – Dengan jenis serangan ini, serangan tersebut meniru identitas situs web dan mengarahkan lalu lintas ke situs web palsu. Pengguna yang tidak menaruh curiga mungkin tertipu untuk mengirimkan data sensitif seperti detail login, nomor kartu kredit, dll.

- Pharming – Dengan jenis serangan ini, penyerang menyusupi server Sistem Nama Domain (DNS) atau di komputer pengguna sehingga lalu lintas diarahkan ke situs jahat.

- Defacement – Dengan jenis serangan ini, penyerang mengganti situs web organisasi dengan halaman lain yang berisi nama peretas, gambar, dan mungkin menyertakan musik latar serta pesan.

Efek dari serangan yang berhasil

- Reputasi organisasi dapat rusak jika penyerang mengedit konten situs web dan menyertakan informasi berbahaya atau tautan ke situs web porno

- Server web dapat digunakan untuk menginstal perangkat lunak berbahaya pada pengguna yang mengunjungi situs web yang disusupi. Perangkat lunak berbahaya yang diunduh ke komputer pengunjung dapat berupa virus, Perangkat Lunak Trojan atau Botnet, dll.

- Data pengguna yang disusupi dapat digunakan untuk aktivitas penipuan yang dapat mengakibatkan kerugian bisnis atau tuntutan hukum dari pengguna yang mempercayakan rincian data mereka kepada organisasi

Web server attack tools

Beberapa alat serangan server web yang umum meliputi;

- Metasploit – ini adalah alat sumber terbuka untuk mengembangkan, menguji, dan menggunakan kode eksploitasi. Ini dapat digunakan untuk menemukan kerentanan di server web dan menulis eksploitasi yang dapat digunakan untuk menyusupi server.

- MPack– ini adalah alat eksploitasi web. Itu ditulis dalam PHP dan didukung oleh MySQL sebagai mesin database. Setelah server web disusupi menggunakan MPack, semua lalu lintas ke server tersebut dialihkan ke situs web unduhan berbahaya.

- Zeus– alat ini dapat digunakan untuk mengubah komputer yang disusupi menjadi bot atau zombie. Bot adalah komputer yang disusupi yang digunakan untuk melakukan serangan berbasis internet. Botnet adalah kumpulan komputer yang disusupi. Botnet kemudian dapat digunakan dalam serangan penolakan layanan atau mengirim email spam.

- Neosplit – alat ini dapat digunakan untuk menginstal program, menghapus program, mereplikasinya, dll.

Bagaimana menghindari serangan pada server Web

Suatu organisasi dapat mengadopsi kebijakan berikut untuk melindungi dirinya dari serangan server web.

- Patch management – ini melibatkan pemasangan patch untuk membantu mengamankan server. Patch adalah pembaruan yang memperbaiki bug pada perangkat lunak. Patch dapat diterapkan pada sistem operasi dan sistem server web.

- Instalasi dan konfigurasi sistem operasi yang aman

- Instalasi dan konfigurasi perangkat lunak server web yang aman

- Vulnerability scanning system – ini termasuk alat seperti Snort, NMap, Scanner Access Now Easy (SANE)

- Firewall dapat digunakan untuk menghentikan serangan DoS sederhana dengan memblokir semua lalu lintas yang datang dari alamat IP sumber penyerang.

- Perangkat lunak antivirus dapat digunakan untuk menghapus perangkat lunak berbahaya di server

- Disabling Remote Administration

- Akun default dan akun yang tidak digunakan harus dihapus dari sistem

- Port & pengaturan default (seperti FTP di port 21) harus diubah ke port & pengaturan khusus (port FTP di 5069)

Ringkasan

- Server web menyimpan informasi berharga dan dapat diakses oleh domain publik. Hal ini membuat mereka menjadi target penyerang.

- Server web yang umum digunakan termasuk Apache dan Internet Information Service IIS

- Serangan terhadap server web memanfaatkan bug dan kesalahan konfigurasi pada sistem operasi, server web, dan jaringan

- Alat peretasan server web yang populer termasuk Neosploit, MPack, dan ZeuS.

- Kebijakan keamanan yang baik dapat mengurangi kemungkinan diserang

Blogger Comment